Valider les clťs des autres dans votre trousseau de clťs publique

Dans le chapitre 1 nous avons donnť une procťdure pour valider les clťs publiques de vos correspondants : la clť publique d'un correspondant est validťe en vťrifiant personnellement l'empreinte de sa clť et en signant ensuite sa clť publique avec votre clť privťe. En vťrifiant personnellement l'empreinte vous pouvez Ítre sŻr que la clť lui appartient vraiment, et comme vous avez signť la clť, vous pouvez Ítre sŻr de dťtecter toute modification dans le futur. Malheureusement, cette procťdure est ingrate quand vous devez valider un grand nombre de clťs ou quand vous devez communiquer avec des gens que vous ne connaissez pas personnellement.

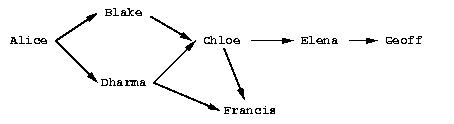

GnuPG tente de rťsoudre ce problŤme avec un mťcanisme connu sous le nom de toile de confiance[1]. Dans le modŤle de la toile de confiance, la responsabilitť pour valider les clťs publiques est dťlťguťe aux personnes en qui vous avez confiance. Par exemple, supposons que

Alice a signť la clť de Blake, et

Blake a signť les clťs de Chloť et de Dharma.

Confiance dans le propriťtaire d'une clť

En pratique, la notion de confiance est subjective. Par exemple, la clť de Blake est valide pour Alice car elle l'a signťe, mais elle peut aussi ne pas faire confiance ŗ Blake pour valider les clťs qu'il signe. Dans ce cas, elle ne considťrera pas les clťs de Chloť est de Dharma comme valides en se basant seulement sur la signature de Blake. Le modŤle de toile de confiance prend ceci en compte en associant ŗ chaque clť publique de votre trousseau une indication sur la maniŤre dont vous faites confiance au propriťtaire de la clť. Il y a quatre niveaux de confiance.

- unknown

On ne sait rien sur la faÁon dont le propriťtaire signe les clťs. Les clťs de votre trousseau de clťs publiques ont par dťfaut ce niveau de confiance.

- none

On sait que le propriťtaire ne vťrifie pas consciencieusement les clťs avant de les signer.

- marginal

Le propriťtaire comprend l'implication de la signature des clťs et valide les clťs avant de les signer.

- full

Le propriťtaire comprend complŤtement les implications de la signature des clťs, et sa signature sur une clť aurait la mÍme valeur que votre signature.

L'ťditeur de clťs de GnuPG peut Ítre utilisť pour dťfinir le niveau de confiance que vous avez dans le propriťtaire d'une clť. La commande trust est utilisťe pour ce faire. Dans cet exemple, Alice ťdite le niveau de confiance qu'elle a en Blake et ensuite elle met ŗ jour la base de donnťes de confiance pour recalculer quelles clťs sont valides en se basant sur le nouveau niveau de confiance assignť ŗ Blake.

alice% gpg --edit-key blake pub 1024D/8B927C8A created: 1999-07-02 expires: never trust: q/f sub 1024g/C19EA233 created: 1999-07-02 expires: never (1) Blake (Executioner) <blake@cyb.org> Command> trust pub 1024D/8B927C8A created: 1999-07-02 expires: never trust: q/f sub 1024g/C19EA233 created: 1999-07-02 expires: never (1) Blake (Executioner) <blake@cyb.org> Please decide how far you trust this user to correctly verify other users' keys (by looking at passports, checking fingerprints from different sources...)? 1 = Don't know 2 = I do NOT trust 3 = I trust marginally 4 = I trust fully s = please show me more information m = back to the main menu Your decision? 3 pub 1024D/8B927C8A created: 1999-07-02 expires: never trust: m/f sub 1024g/C19EA233 created: 1999-07-02 expires: never (1) Blake (Executioner) <blake@cyb.org> Command> quit [...]

Le niveau de confiance dans le propriťtaire de la clť et la validitť de la clť sont indiquťs ŗ droite quand le clť est affichťe. La confiance dans le propriťtaire est affichťe en premier et la validitť de la clť est affichťe ensuite[2]. Les quatre niveaux utilisťs pour spťcifier la confiance et la validitť sont : unknown (q), none (n), marginal (m), et full (f). Dans ce cas, la clť de Blake est complŤtement valide car Alice l'a signťe elle-mÍme. Initialement la confiance accordťe ŗ Blake pour signer la clť des autres ťtait non dťterminťe, mais elle a dťcidť de lui faire marginalement confiance.

Utiliser la confiance pour valider les clťs

La toile de confiance autorise l'ťlaboration d'algorithmes plus ťlaborťs pour valider une clť. Prťcťdemment, une clť ťtait considťrťe comme valide si vous l'aviez signťe personnellement. Un algorithme plus flexible peut maintenant Ítre utilisť : une clť K est considťrťe comme valide si elle remplit deux conditions :

elle est signťe par suffisamment de clťs valides, c'est-ŗ-dire si

vous l'avez signťe personnellement

elle a ťtť signťe par une clť ŗ laquelle vous accordez toute votre confiance

elle a ťtť signťe par trois clťs auxquelles vous accordez une confiance marginale

le chemin des clťs signťes conduisant de K jusqu'ŗ votre propre clť mesure moins de cinq ťtapes.

Figure 3-1 montre un exemple de toile de confiance dont Alice est la racine. Le graphe illustre qui a signť les clťs de qui. Le tableau montre quelles clťs Alice considŤre comme valides en se basant sur le niveau de confiance qu'elle accorde aux autres membres de la toile. L'exemple considŤre que deux clťs auxquelles on fait marginalement confiance et une en laquelle on a totalement confiance sont nťcessaires pour valider une autre clť. La longueur maximum du chemin est fixťe ŗ trois.

Dans cet exemple, les clťs de Blake et de Dharma sont toujours considťrťes comme valides, car elles sont signťes directement avec la clť d'Alice. La validitť des autres clťs dťpend de la confiance. Dans le premier cas, Alice a complŤtement confiance en Dharma, ce qui entraÓne que les clťs de Chloť et de Francis sont considťrťes comme valides. Dans le second exemple, Alice fait marginalement confiance ŗ Blake et ŗ Dharma. …tant donnť que deux clťs auxquelles on a marginalement confiance sont nťcessaires pour valider une clť, celle de Chloť sera considťrťe comme pleinement valide, mais celle de Francis sera considťrťe comme marginalement valide. Dans le cas oý on a marginalement confiance dans les clťs de Chloť et de Dharma, celle de Chloť sera marginalement valide car celle de Dharma est pleinement valide. Toutefois, la clť de Francis sera considťrťe comme marginalement valide, car seule une clť valide peut Ítre utilisťe pour valider les autres clťs, et la celle de Dharma est la seule clť pleinement valide utilisťe pour signer la clť de Francis. Si de plus on ajoute une confiance marginale dans la clť de Blake, la clť de Chloť devient pleinement valide, et elle peut Ítre utilisťe pour valider pleinement la clť de Francis et valider marginalement la clť de Elena. Pour finir, mÍme si on a pleinement confiance dans les clťs de Blake, Chloť et Elena, Áŗ ne suffit pas pour valider la clť de Geoff, car la longueur maximum du chemin pour valider une clť est de trois, alors que la longueur du chemin allant de la clť de Geoff jusqu'ŗ celle d'Alice est de quatre.

Le modŤle de toile de confiance est une approche flexible du problŤme de l'ťchange sťcurisť de donnťes avec des clťs publiques. Il vous permet de personnaliser GnuPG pour vos besoins personnels. D'un cŰtť, vous pouvez insister sur de multiples chemins courts allant de votre clť jusqu'ŗ une autre clť K pour la valider. D'un autre cŰtť, vous pouvez Ítre satisfait par des chemins plus longs et mÍme par un seul chemin allant de votre clť jusqu'ŗ l'autre clť K. Demander de nombreux chemins courts est une forte garantie que la clť K appartient bien ŗ celui ŗ qui vous pensez qu'elle appartient. Ceci a un prix : il est plus difficile de valider les clťs car vous devez signer plus de clťs que si vous acceptiez de moins nombreux chemins, et de plus courts chemins.

| confiance | validitť | ||

|---|---|---|---|

| marginale | complŤte | marginale | complŤte |

| Dharma | Blake, Chloť, Dharma, Francis | ||

| Blake, Dharma | Francis | Blake, Chloť, Dharma | |

| Chloť, Dharma | Chloť, Francis | Blake, Dharma | |

| Blake, Chloť, Dharma | Elena | Blake, Chloť, Dharma, Francis | |

| Blake, Chloť, Elena | Blake, Chloť, Elena, Francis | ||

Figure 3-1. Un exemple de toile de confiance